Generalmente los diseños de malware especializados en ATMs como (la siguiente lista es desde el 2008 al 2015 los mas conocidos):

- Skimmer.A

- Malware Spike

- Backdoor.Plotus

- Backdoor.Padpin

- Macau Malware

- Backdoor.Tyupkin

- Trojan.Skimmer

- Trojan.Greendipense

- Carbarank

- Trojan.Suceful

2016

- ATMZombie (este ultimo mas enfocado en ing. social para luego sacar el dinero de las victimas por ATMs pero involucraba a la victima y sus otros dispositivos de interacción con canales alternos)

No se adquieren tan fácilmente o se compran públicamente, generalmente los atacantes esperan a que existan una fuga de información por algún analista o alguna re-factorization del mismo malware para poder adquirirlo y que este disponible a la venta.

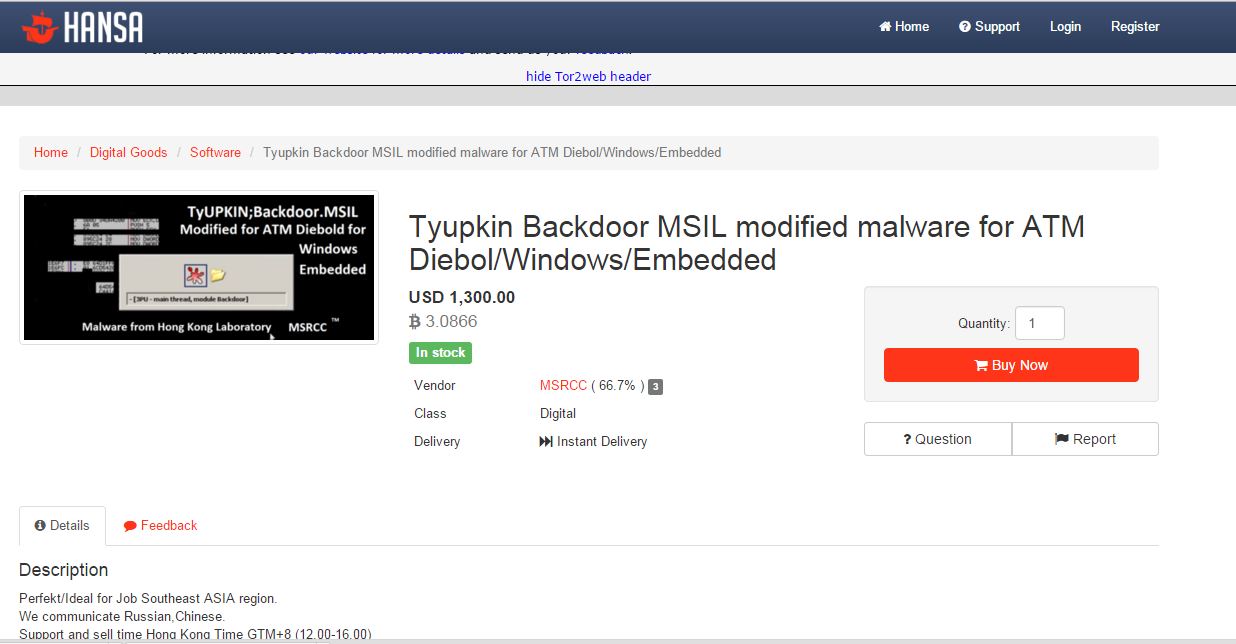

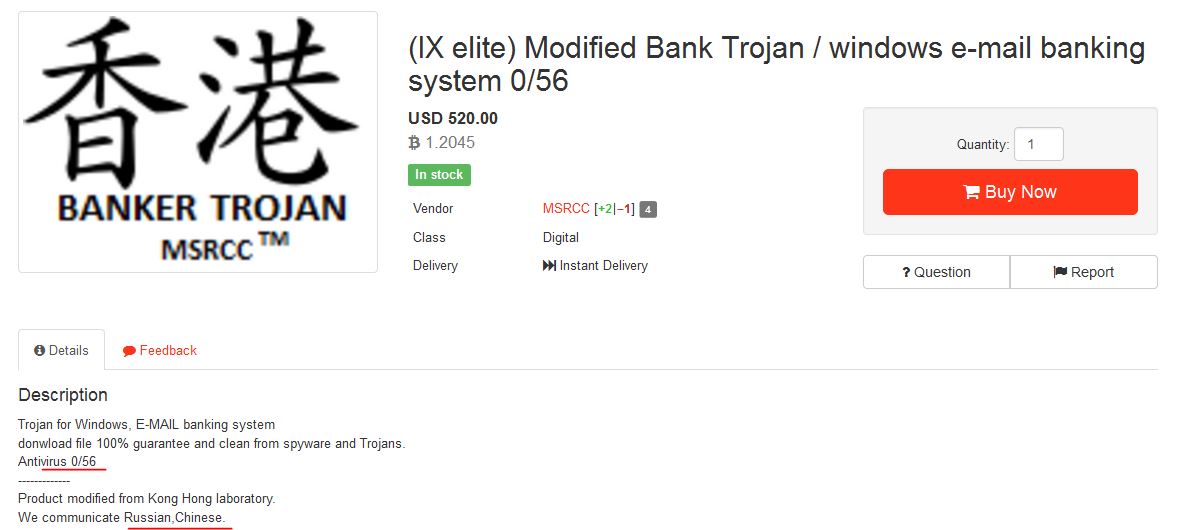

Pero en cuestión de días después de que el malware sea puesto a la venta en algún Foro de la Deep Web, podemos encontrar fácilmente malware a la venta para ser comprado con Bitcoins como los siguientes ejemplos

Malware para ATM

Malware bancario que requiere de la infección de canales alternos:

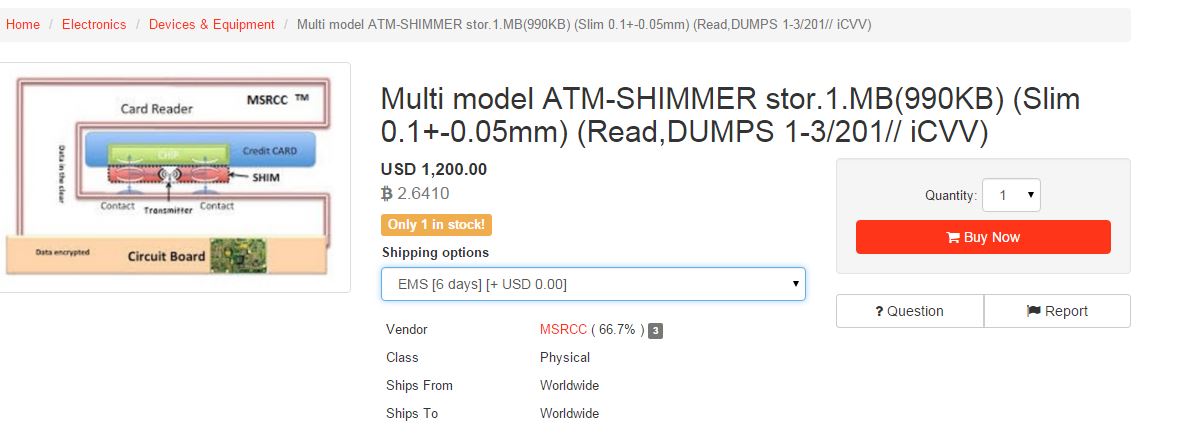

o tambien se pueden adquiribles Skimmers EMV algo caros pero adquiribles

en algunos casos inclusive los códigos de malware de ATMs después de un tiempo se pueden conseguir en internet

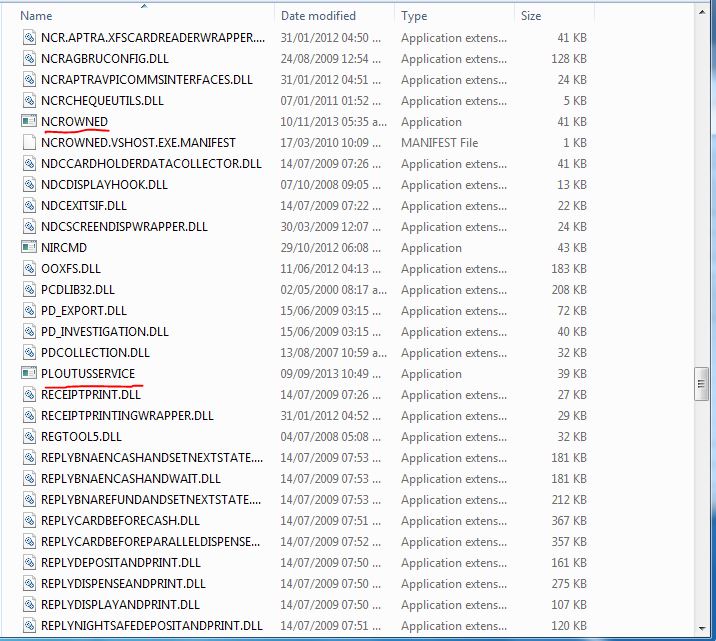

Aunque tambien encontrar servicios de este tipo de desarrollo de malware , gente especializada en desarrollo se puede encontrar por sueldos alrededor de los 1500$ a 5000 $ USD y con precios de compra de ATMs de segunda mano alrededor de 2000 $USD, aveces las instituciones financieras al retirar versiones de ATM no limpian la información de los discos y venden el ATM completo el cual eso deja el código de los software de los proveedores para su análisis

Pero la mayoría de las veces para investigadores o empresas especializadas en ciber seguridad, adquieren las pruebas mediante peritajes informáticos que se les ejecutan a los discos duros de las PCs de los cajeros automáticos.