Vamos a entrar en un tema medio desconocido que es la seguridad que existe entre la comunicación del dispensador y del CPU para los grandes fabricantes del mercado de ATMs y de software para ATMs.

Este método de protección también conocido como protocolos tiene diferentes niveles de seguridad y nombres según marca de ATMs, pero en todas las marcas hoy en dia esta seguridad se basa en proteger la integridad de la comunicación, la seguridad y la autentificación del hardware del dispensador hasta la CPU del ATM.

Este seguridad y/o proceso de pareo siempre se efectúa de forma local y depende de ciertos parches y configuraciones de software que entraremos en detalle a continuación

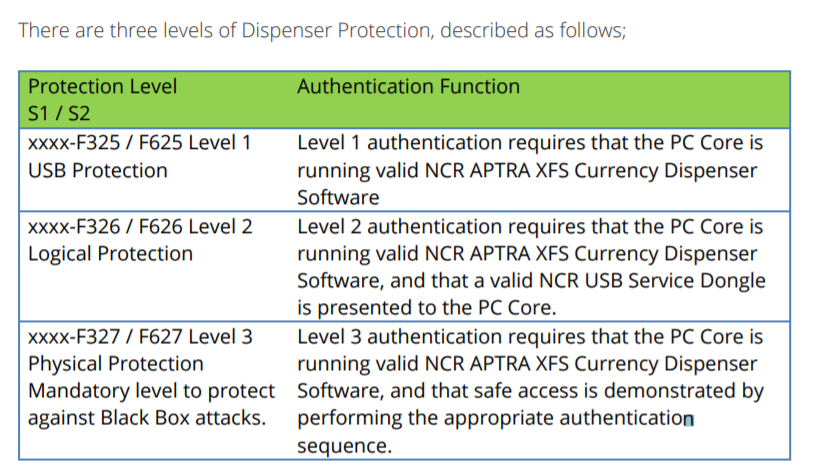

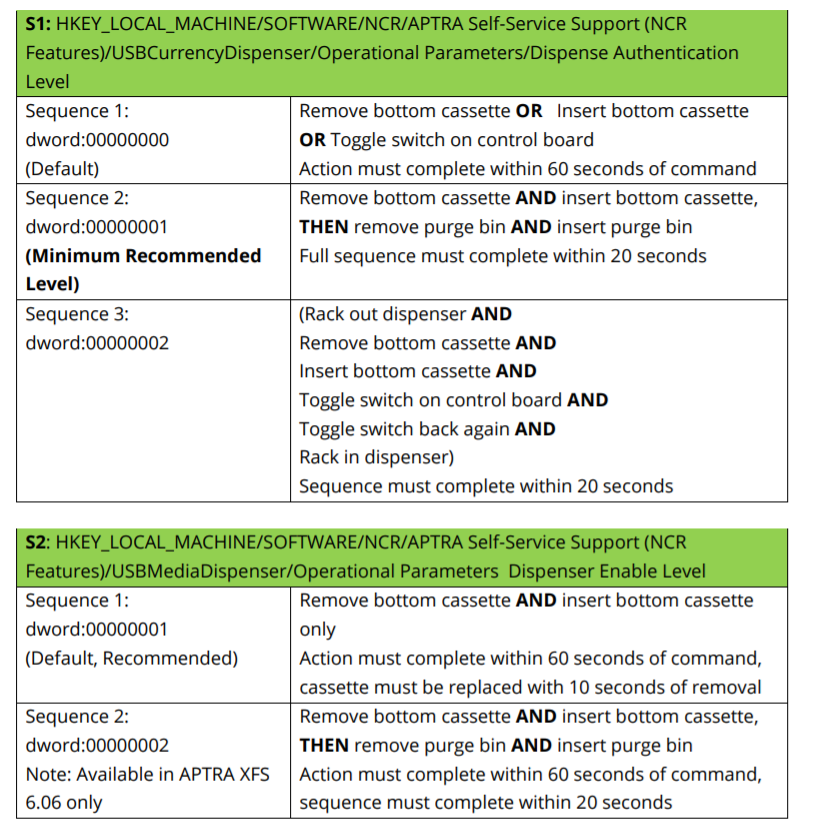

Para familiarizarnos empezaremos por NCR, este proveedor cuenta con 3 versiones o configuraciones de seguridad de Dispensador conocidas como:

- Level 1

- Level 2

- Level 3

Cada una de estas configuraciones agrega una medida nueva o proceso nuevo para dificultar que el atacante pueda intervenir el ATM y dispensar Dinero, por ejemplo el level 3 que actualmente es uno de los más usados requiere no solo de software correcto para dicho modelo de dispensador sino además efectuar un proceso físico de extracción de gavetas y de dispensador durante cierto proceso y ciertos segundos que permite que ese proceso sea muy difícil de efectuar o casi imposible con la puerta de la bóveda cerrada .

Aquí una explicación del proceso de configuración:

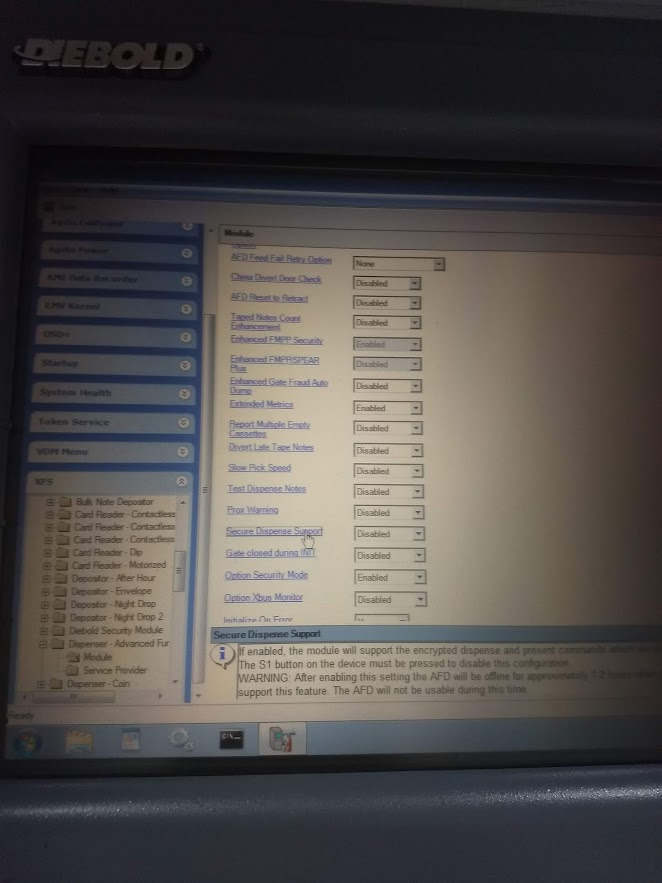

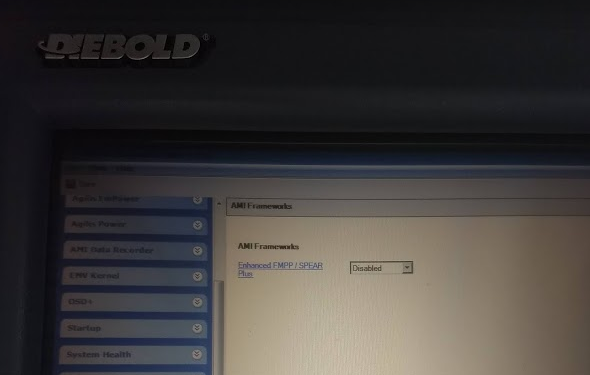

Ahora Diebold Nixdorf con Agilis, el software XFS de diebold de igual forma tiene sus protecciones y nomenclaturas de formato de protección que ellos ofrecen para su software XFS Agilis.

Entre la CPU y el dispensador tenemos los protocolos

- FMPP

- FMPP+

- FMPP Spear +

Son y podrían ser comparados a los niveles de NCR cómo level 1 , level 2 y level 3 exactamente en el nivel FMPP+Spear y NCR level3 básicamente los procesos de re-pareo y el intercambio de llaves el muy parecido en el proceso físico y en el proceso lógico igual se intercambian unas llaves para asegurar la integridad y seguridad de la comunicación

En ambas imagenes se muestran como desde la consola de ACU se puede configurar la opción más segura para Agilis, pero ese proceso que requiere físicamente genera una llave única y una configuraciones para que en cada apagado del CPU el dispensador siempre pueda estar enlazado de la forma segura.

Teniendo en cuenta que tanto para NCR como para Diebold estas opciones son únicamente para evitar endoscopio (hablando de los niveles más seguros de sus configuraciones) y ataques que blackbox por USB, y en ambos casos se editan unos registros de REGEDIT de windows para poder mantener esas configuraciones en cada Reboot, no vamos a entrar en detalles de todos los REGEDIt necesarios para editar y cambiar o degradar configuraciones por que se escaparía de la idea principal del post .

Estas configuraciones son tan seguras como la cantidad de acceso que tenga un atacante al sistema operativo, por ejemplo si le das a un técnico la contraseña administrador pues obviamente con sus accesos y tokens van a poder reconfigurar y degradar los protocolos de ataques.

Entonces desde Cyttek Group con nuestra solución ATX, y su función de seguridad de dispensador podemos agregar una versatilidad única y inedita para los protocolos más seguros que es agregarle todavía más seguridad al protocolo de comunicación con el dispensador, llamada:

Advanced Network Dispenser Security (ANDS) que puede ser comparado con un nivel 4 de NCR o un FMPP Spear ++ de diebold que ambas marcas NO tienen en la actualidad nosotros permitimos de forma única agregar un más seguridad al protocolo no depender de llaves locales y soportar todos los dispensador del mercado y software XFS .

Proporcionamos un nivel mas de seguridad donde desgranamos el protocolo de comunicación de USB y agregamos las siguientes versatilidades

1.- Control remoto de operación del dispensador

2.- Accionamiento de conexiones o desconexiones del dispensador según cierto tipo de ataques

3.- Bloquear ataques inclusive provenientes de técnicos o atacantes con todos los privilegios de acceso al sistema operativo, regedit y configuraciones de XFS y windows.

Por debajo de nuestra solución ATX puede seguir corriendo los protocolos de los proveedores de ATMs pero sin modificar ninguna licencia ni garantías hemos creado una solución acoplable en hardware que permite agregar más funciones a todos los dispensadores basados en comunicación USB del mercado (también soportamos COM para modelos GRG), para que dicho protocolo no dependa ya solamente de una seguridad física local, sino que la entidad financiera pueda controlar la seguridad de su dispensador de forma remota exactamente igual que unas políticas de antivirus o unas políticas de cifrado de disco remoto.

Estas versatilidade además soportan las funciones normales de los dispensadores actuales de ATMs:

- Eventos de Dispensado normales

- Eventos de Reposición

- Funciones de Arqueo de dinero

- Cambio de gavetas

- Cualquier operación de reposición de dinero

- Envío de parches de firmware

- Funciones de Dispensado y sensores

- Funciones de Cash retract

- Soporte todas las operaciones de XFS del dispensador

- Consultas de modo supervisor

- Actualizaciones de software de S.O.

- Parches de software de XFS

- Re-pareo de Dispensador

- Test de modo supervisor

- Test de sensores

- Revisión de Status de dispensador

Sin duda esta seguridad extra para prevenir ataques que provienen de la filtración de los proveedores o ataques internos es inigualable por que evita que inclusive con malware remoto o con acceso completo al Windows y todas sus funciones XFS el atacante sin permiso centralizado del operario del banco no pueda dispensar dinero, inclusive en casos de emergencia poder dejar la red no completamente apagada sino operativa para consultas y sin retiros, funciones que actualmente son inexistentes poder bloquear ataques que provienen desde atacantes internos con todo los accesos al ATM, es por eso que agregamos estas funciones y seguridad extra.

La seguridad no debe depender solo desde un único punto de falla y o configuración como están actualmente los dispensadores sin importar el nivel o protocolo de seguridad y sus configuraciones de dicho protocolo.

También cabe destacar aunque hemos tocado 2 de las marcas más grandes también soportamos agregar estas funciones a software multivendor XFS como KAL, Dynasty, MP2 entre otros y para modelos de hardware como GRG, Hyosung , Wincor Nixdorf entre otros.

Para mayor información como agregar estas medidas extras de seguridad:

https://blog.cyttek.com/2019/03/18/atx-security/

informacion@cyttek.com