La verdades detrás de una estrategia de campaña políticas negras sobre llevadas por la estrategia blanca, y la verdad sobre la noticia detrás de bloomberg sobre como Hackear una elección este post no a tomado 9 meses de investigación solo a tomado experiencia de primera mano, antes de empezar quiero denotar que no soy periodista no tengo motivación económica o política en los siguientes puntos, bueno teniendo en cuanta que en la estructura de la campaña política existen los siguientes pasos:

- Conocer el contexto (social, socio-politico, nacional ideológico-cultural ,contexto socio-histórico, conocimiento de referencias sobre tu oposición y factores en tu contra, factores mediáticos)

- inventario de recursos(no solo recursos economicos, sino apoyos morales, sociales, comunitarios, etc..)

- Investigar (acercamiento de realidad social y de país)

- Definir los objetivos ( Objetivos de posicionamiento de imagen, de estructura de campaña, de adecuación, de trabajo, segmentación de votos, objetivos de adquisición de votos. etc..)

- Estimar los costes asociados

- Desarrollar las estrategias de campo

- Presupuestar

- Desarrollar el mensaje o los mensajes de campaña

- Reajustar constantemente la estrategia , mensaje y plan (igual que en un negocio una campaña no debe ni debería tener nunca un plan de trabajo sino mas bien un mapa donde pueda conllevar cambios constantes frente a los requerimientos de objetivos y otros)

Pues dentro de estos pasos estructurados de la estrategia política (no son únicos cada campaña estructura de acuerdo a su visión y experiencia y asesores) para una campaña de cualquier nivel, hay que tener en cuenta el canal troncal de la tecnología.

La tecnología es por donde nos comunicamos, donde creamos y almacenamos información para ser procesada, por donde se trasmite información y por donde se analiza la información, son solo algunos puntos vertebrales de uso de la tecnología enfocados desde una definición "facilitaría" para un observador politico.

Bueno antes de retomar la estructura y técnicas que se pueden tomar los equipos expertos de campañas negras tecnológicas quiero hacer un inca-pie en el post de Bloomberg[1] sobre las declaraciones y esclarecer lo siguiente:

1.- Andres sepulveda nunca tuvo 600.000 USD para hackear a nadie, a lo mucho el contrato de la campaña de redes sociales hacia el Centro Democrático Colombia y para ambos trabajos de los 2 hermanos estaba valorizado en 713.000.000 Pesos colombianos aproximadamente para aquel entonces en el 2014 unos 300.000 usd para correr todo (no solo campaña negra y compartir beneficios con su esposa)

2.- Andres nunca tuvo relación directa con candidatos como Enrique Peña Nieto en mexico, Honduras Porfirio Lobo sosa o Nicaragua Daniel ortega o Venezuela enrique carpiles o encontra de hugo chavez (por favor revisen las fechas y tiempos en viajes de pasaportes, en ninguna elección trabaja desde tu casa en Bogota mientras tus clientes están a mas de 3.000 kilómetros nadie te contrata hoy en día así, todos requieren de interacción y asesoría física) otra cosa es que venga por motivación personal.

2.1.- La única posible relación y por acercamiento seria con el centro Democrático - Alvaro Uribe y Oscar Ivan zuluaga gracias a su esposa quien les ayudo con el contrato y a su amigo Carlos escobar que si tenia un contacto mas cercano con Alvaro uribe.

2.2.- Con esto quiero dejar claro el mal entendido y la otorgación de derechos,experiencia y echos que se hace Andres en la noticia de bloomberg a tomado, eso contado por el mismo Andres antes de estar preso y sin nada que perder, el nunca estuvo a cargo de nada relacionado con la interacción directa con las campañas políticas fuera de Colombia y del centro democrático.

2.3.- Andres Sepulveda y su hermano(luis S.) pequeño Trabajaron para J.J. Rendón en Bogota en la oficina que tiene cerca de la zona T como diseñadores de paginas web el cual Andres se encargaba de la parte de programación y su hermano de la parte de diseño y promoción por twitter y facebook, el cual el mismo J.J.Rendon corrobora en la entrevista en conclusiones en CNN

2.4.- Otro punto que nunca e dicho públicamente es que Anterior mente las declaraciones y motivaciones sustentadas por una persona como andres drogadicta y alcoholizada en los tiempos que estaba libre en el 2014 durante la campaña y a primeras semanas de su captura que un órgano como la Fiscalia general de la Nación [FGN] colombiana se tome como verídica multiples declaraciones y cambios de historias sabiendo que sus problemas con las drogas y durante el proceso inicial de encarcelamiento sus problemas de abstinencia que se mantuvo en secreto los varios viajes llevaro por el CTI de la FGN al hospital para ser tratado, eso mismo debería ser suficiente para tumbar cualquier ápice de veracidad que se tomen como sustento de pruebas para otros casos que actualmente esta llevando contra integrantes de casos buggly de la operación del ejercito de colombia y como motivo actual 2016 por favor prensa mediática no tomen a una persona que quiere convertirse en un tipo "kevin mitnick" sin pruebas sustento y solo por pura historia mediática, no lo conviertan en famoso por el simple echo de ganarse unos lectores esporádicos, ya es bastante lamentable que en google aparezca en varias búsquedas.

2.5.- Ademas en parte del articulo existen contradicciones como por ejemplo como un periodista de bloomberg se demoro 9 meses en encontrar pruebas para sustentar la historia si el propio Andres Sepulveda en la historia dice que el participo pero que al finalizar se borraba todo y se destruía todas las pruebas al mas puro estilo de serie de hacking MR Robot (con microondas y otras técnicas) y como sustentan un articulo de ese tipo de "denuncia" para creer en solo una palabra de una persona preso que todavía le quedan 8 años de cárcel.

2.6.- Sobre todo se puede observar que nada mas al arranque de la motivación de la noticia es atacar contra Enrique Peña Nieto de Mexico osea la entrevista es de hacking de elecciones y arrancan por la de mexico no deberían arrancar por la de Colombia?, eso ami me causa cierto populismo mediático de querer enfocarse en acentuar los daños hacia la presidencia actual de mexico.

Quiero recalcar y dejar claro ya desde ahora y evitar falsos comentarios, yo personalmente nunca e tenido relación directa con ningún politico mexicano, no he tenido relación directa con nadie de la presidencia de mexico actual o pasadas y que mis apreciaciones son totalmente imparciales y sin motivación económica o política alguna sobre la apreciación mexicana y contado desde la experiencia de haber estado adentro de la campaña con Andres Sepulveda.

Ademas dicho por los propios redactores de la noticia que dejo una respuesta a mi correo que intento decirles que están tergiversando la noticia (que por cierto no son los únicos medios que han intentado sacar parte de información del caso con este ya serán mas de 20 medios que se intentan poner en contacto con migo para sacar la historia contada desde otro punto de vista desde que arranco esto, pero que al final y al cabo terminan desviando hacia su propios intereses la noticia y tergiversando los echos con manipulaciones profesionales ) que intentaron ponerse en contacto con otras fuentes de la historia y creo que no a quedado claro es que Andres nunca hizo nada de hacking real (otra cosa son ilícitos con la compra y manipulación de información secreta, utilización de herramientas de interceptación o otras acciones que si están penadas por la ley)

"La cual hay que tener en cuenta es que producir o diseñar un arma no es ilegal pero matar a alguien con esa arma si es ilegal" eso en cualquier ley se contempla muy bien, y el simple echo de diseñar y construir herramientas de fuego o de guerra electronica no constituye un delito, en algunas legislaciones la posesión prolongada si puede constituir un delito solo como nota aclaratoria, retomando Andres no tiene la experiencia y conocimientos de diseño o técnicas avanzadas de inteligencia política es por ello que contrataba a gente que supuesta mente en el articulo colaboraba con un grupo de hackers , quiero esclarecer eso tambien:

1.- No colaboraba con nadie les pagaba por ejecutar un trabajo puntual con resultados.(grupos de hackers y expertos de seguridad informática individuales)

2.- En muchos casos ni pago! robando tiempo y trabajo a verdaderos expertos en seguridad informática.

3.- En este caso tanto para los trabajos de desprestigio de campañas de Mexico, Venezuela que supuestamente participo y lo ejecuto como diseñador gráfico de webs, Andres S. dejo sin pagar el trabajo de otros (ojo no de el) así como parte del trabajo realizado en Colombia dejando así deudas por mas de 13.000.000 de pesos que nunca pago a varios integrantes de diferentes grupos y personas. (los nombres de las otras personas y grupos no se dispondrán públicamente por confidencialidad y no tienen relación alguna con migo nosotros.)

3.1.- Lo que no entiendo es como se atreve a utilizar el nombre de esa gente si ni si quiera les pago por los servicios, les quedo mal entre ellos a nuestro equipo trabajo mismo en Colombia para la campaña del centro democrático y los utiliza sus experiencias para ganarse un nombre en la entrevista de bloomberg, eso es una clara falta de moral.

4.- Otro tema es que las cuentas de redes sociales y cuentas y software que desarrollo , para dejar claro en esa oficina en los archivos Excel donde estaba la información de todas las cuentas nunca hubo mas de 3.000 cuentas de twitter imposible administrar y perfilar tantas cuentas para que parezcan reales con tan poca gente, en ambos casos del software que publicita en la entrevista de bloomberg aquí están los links, el software de twitter que porcierto por actualizaciones del api no funciona y el cazador una aplicación de iphone conectada a un server para clasificar fotos y alertar de posibles delincuentes así que no son aplicaciones ultrasecretas fueron publicadas en el 2014 y que ahora en el 2016 vengan a ser como super tools venga tómense "una cerveza and keep calm".

Las motivaciones actuales de Andres S. aparte de una posiblemente aportación económica que dudo, es la motivación por falsa fama y posible imagen al finalizar los 8 años mas en prisión faltante.

No caigan en ese engaño lectores, la gente que realmente es experta en estos temas de seguridad informática en su 99% prefieren el anonimato y tiene mucha mas experiencia que solo desarrollar en PHP(lenguaje de programación) o algo de paginas webs, ademas generalmente para ejecutar tareas de inteligencia política es un equipo de personas no se puede hacer todo con solo una persona.

Retomando el tema sobre las verdades detrás de como hacker una elección, quiero comentar que no vivimos en el país de las maravillas(cosa que sobra comentar pero para la gente que lo lea lo recuerde) esto es el mundo real, donde poderes económicos financian a ciertas personas que consideran que pueden afianzar o mejorar sus posiciones o sus negocios mediante la adquisición de una posición publica en el gobierno, nadie hoy en día regala nada y menos miles o millones de dolares y en países donde los candidatos deben no solamente deben jugar con esos requerimientos de fuerzas economicas sino de problemas sociales como, delincuencia, Narco Trafico, grupos armados, falta de poder legislativo y incluso con países con grandes recursos naturales, dudas internacionales enormes y intereses exteriores, es por eso que se deben tomar técnicas de inteligencia para que dichas personas visibles de la pirámide política estén bien preparados y capacitados frente a cualquier tema que pueda suponer una duda publica. (knowledge is potencial power)

Bueno algunos de los trabajos que se efectúan durante las campañas de política que ayudan a tomar decisiones claves:

Desde el punto de vista de campañas de redes sociales o de social manager´s su trabajo reside en promover noticias y hacer que se vean lo máximo posible entre seguidores y no seguidores, pero desde el punto de vista de campaña negra para redes sociales:

1.- Clasificación de perfiles de oposición.

2.- Monitorización de perfiles de oposición.

3.- Mediante la utiliziación de multiples perfiles de redes sociales pedir que se bloqueen ciertos temas o cuentas

4.- Diseño de noticias que provengan de información confidencial o sensible que dañe la imagen del candidato opositor recordando ciertas posiciones anteriores del pasado.

5.- Identificar a los "key-connectors" en redes sociales que mediante el RT o el like o compartir la noticia en sus perfiles puede llegar a mas gente sin la necesidad de una mayor inversión económica.

6.- Generar estudios de redes sociales para perfilar temas candentes (muchas de estas herramientas están publicamente accesibles a bajo costo)

7.- En el 2014 ciertas app como whatsapp permitían el envió masivo de mensajes sin prohibiciones de spam hoy en día es mas complicado por dichas restricciones pero tambien se utilizan Whatsapp y telegram para la distribución de noticias simplemente que es mas caro operacional-mente utilizar software para pasar esos controles de spam mediante la utilización de python

8.- Verificación de contra noticias sobre meetings politicos de la oposición, utilización de fotos de internos de los asistentes a Meetings cerrados o si son meetings públicos en espacio abiertos utilización de fotos satelitales para la medición de aforamiento ( que por cierto son una complicación apuntar una cámara a mas de 10.000 metros a demanda)

Pero no solo acaba ahí otras técnicas para otras etapas ofensivas son:

1.- Para las etapas durante las previas de campaña la utilización de ataques de DDoS a paginas webs (minimizar las noticias de otros opositores y maximizar las visualizaciones tuya utilizando servicios anti-ddos)

1.1.- Posibles ataques de fuerza bruta para acceso de correos en plataformas como zimbra, cpanel etc..

2.- Utilización de Client side exploits que son los mas económicos de usar para acceder a la redes de sedes de partidos opositores con la ayuda de ingeniería social y tener back-channels para extraer información sobre meetings, agendas y posibles discursos.

3.- Utilización sobre todo de inteligencia humana para adquisición de información que pueda ayudar en temas de campaña.

4.- Utilización de Redes TOR para evitar trace-back de la IP en países fuera de USA.

5.- Soportar en tiempo real las estrategias de campaña mediante la rápida adaptación de estrategias y diseños de campo

6.- Soporte y adquisición de información para proporcionar rellenar información en paginas webs sobre información de candidatos que son publicitadas por la campaña blanca (esto permite la información del votante de forma perfilada y publicando contactos/relaciones con narcotraficantes o estafas o negocios turbios que el candidato de la oposición y todos sus ayudantes de la oposición an podido tener) para la concienciación maquillada del votante indeciso.

7.- Desarrollo de software auto-rellenado de encuestas online que beneficie a tu partido ( si el 101% de las encuestas están modificadas y arregladas ) tambien utilizando el punto 4

8.- Adquisición de información de temas socio-politicos (por ejemplo en el caso de Colombia adquirir información sobre las FARC que solo lo tenían organizaciones de inteligencia y poner públicamente la información para informar al votante ).

9.- Desarrollo y implementación de software de perfilamiento psico-demografico basado en registros y metadata social en internet para perfilar socio cultural, políticamente a las personas que accedan a facebook, noticias en medios de prensa y otros así como geo-posicionamiento de los mismos todo enfocado en la utilización de mapas calientes de personas indecisas y opositoras.( todo esto se hace mediante la utilización de modelos de inteligencia artificial avanzada ), todo se puede hacer con python, javascript, apache Thrift y API´s de redes sociales.

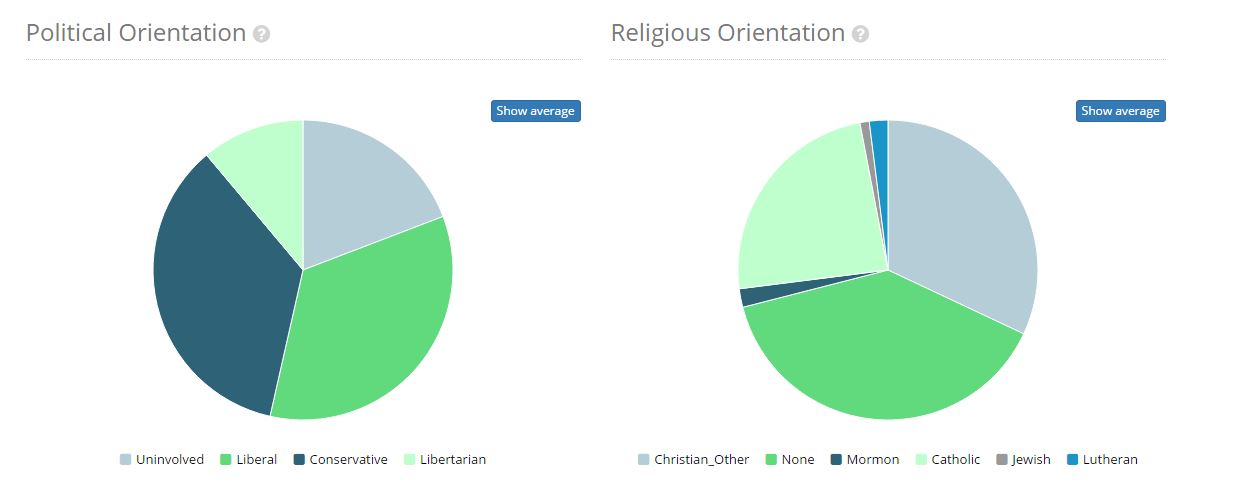

El siguiente gráfico es un ejemplo para un solo análisis de una sola persona de nuestros previa experiencias, permite extraer orientaciones políticas mediante api´s y perfilamientos en profundidad la magia de la inteligencia artificial

Esto se puede utilizar sin la necesidad de preguntarle a la personas por quien va a votar puesto que generalmente suelen mentir para evitar están en listas de censos demográficos.

10.- Ahora en el 2016 se pueden utilizar fácilmente dron´s pero antes se debían utilizar técnicas un poco mas rudimentarias para partidos que no estén actualmente en el gobierno y quieran presentarse a ganar posiciones en el gobierno la utilización de software como Osmocombb o sniffers de GSM para monitorizar la potencia de emisión de otras bts en sitios públicos y evitar maletines de interceptación de GSM y comunicaciones sobre los celulares de los candidatos. (Actualmente se puede hacer en android sin necesidad de utilizar hardware y proteger el dispositivo celular)

11.- Otra cosa si el candidato que apoyas ya esta en el gobierno y se reelige seamos claros utilizaran servicios de inteligencia si el servicio de inteligencia tiene una dependencia directa del órgano ejecutivo , serán utilizados (seguimientos, compra de información y otras practicas con la utilización de presupuestos reservados)

12.- Estar preparado para posibles filtraciones de información de dentro de tu campaña y como reaccionar ante eso para identificar quien fue, luego sacarlo (trabajo ya de la parte gerencia de la campaña) y como prepara una reacción ante la información expuesta confidencial

13.- Es probable que si la campaña blanca no tenga conocimientos la parte negra tenga que utilizar técnicas de big data para procesar todo lo presentado(el cual no tiene nada de malo) pero siempre es trabajo de los expertos en informática se les toma como que pueden hacer de todo, es como si tu campaña blanca sea tu amigo y la campaña negra sea el informático dentro de la empresa siempre al informático se le pide de todo desde limpiar usb asta acceder a cuentas de facebook´s de amantes y imprimir documentos (bueno pues es una abstracción real de lo que pasa con esteriodes ;) )

haciendo referencia a uno de los consultores politicos mas polémicos y con mas experiencia en latino america, recortando una de sus presentaciones

La información en el momento ideal es la Clave esto no pasa por estar en una silla esperando !!Bueno esto no termina aquí desde el punto de vista de cyber defensa la campaña no termina aquí otros mini-jobs que se ejecutan durante:

1.- Enseñar a gente con 0 conocimiento técnico como asesores politicos como utilizar correctamente tecnologías de cifrado de información.

2.- Capacitar en la correcta utilización de tecnologías para intercambiar información

2.1.- Concienciar en utilización de apps como Wickr, secure phone , cifrar el teléfono celular, Revisión de HTTPS en urls, buenas practicas de uso de iphone y android, capacitación de técnicas de phishing que pueden sufrir para evitarlas.

3.- Implementar firewalls, IDS, Directorio Activo correctamente (si claro D.A. nadie utiliza freebsd o Slackware para una sede en una campaña política)

4.- Monitorización de la red (generalmente mediante lo logs o monitorizar dispositivos perimetrales

5.- Capacitar a todos partidarios los directamente trabajando en las sedes de las campañas en la utilización correcta de correos electrónicos (aunque es imposible pero la cúpula de los asesores o candidatos terminan utilizando tecnologías como PGP o correo seguro si an tenido empresas y asesores tecnológicos correctos)

Esto no solo termina aquí ademas todo lo que haces lo tienes que presentar periódicamente de la forma mas legible posible (si un niño de 12 años no lo entiende entonces para ellos es como si no estuvieras haciendo nada), y asistir a las reuniones de urgencia que te llaman.

Ademas no termina cuando ya la finalización de la votación a concluido y se conocen los resultados públicos que provienen del órgano oficial encargado del recuento, no para nada ahí todavía te queda un rato mas de trabajo identificando formatos de actas de votación publica para poder descargarlas todas, almacenarlas en un NAS y desarrollar un software que permita identificar posibles fraudes de votos en recuentos de actas con el formato escogido por el órgano oficial de las elecciones .

-

Aqui en este punto te encuentras con varias dificultades

1.- Son cientos de miles de actas por provincia o departamento y nunca terminan de subir todas .

2.- Generalmente se rellenan a mano en los países que no hay voto electrónico y acta electrónica (o en casos como venezuela se desactivan por errores desconocidos los centros de votación).

3.- Aveces escogen a gente que no sabe sumar! si en las actas un 3 se convierte en un 8 y un 1 en un 7 cosas que seguramente faltaron a esa clase en la escuela ;) y las sumas aveces nunca coinciden es ahí donde reside el fraude, si señores ese día a una persona que puede ser titulado universitario se le olvida sumar.

4.- La caligrafía de la gente que eligen en algunos lados son capaces de convertir un 9 de votos del otro partido en un 0 haber como le explicas eso a tu algoritmo de reconocimiento de agrupaciones de pixels para sacar un numero en Base de datos para calcular el fraude sobre errores matemáticos en las actas.

5.- Hoy en día es mas fácil con la proliferación de servicio de inteligencia artificial entrenados como microsoft IA o google Tensorflow o amazon IA o otros que tienen entrenamientos de algoritmos en deepmind que facilitan hoy en día la adecuación de identificación de imágenes para actas electorales y identificación de fraude, pero antes se utilizaba la vieja escuela software como imagemagick con una buena mano de bash y python y conectores a NAS en sistemas NTFS (232 - 1 (4,294,967,295))para maximizas la cantidad de recortes de actas en una sola carpeta pueda almacenar para hacer trabajos pesados de recortar imágenes (en threads) cambiarlas de formato y calidad y luego entrenar a fuerza bruta los casos de las actas.

6.- Búsqueda de reportes de fraude de ciudadanos hoy en día es mas fácil mediante la utilización de las cámaras celulares de alta resolución en redes sociales.

Bueno esto es un resumen de algunas de las cosas mas criticas que se hacen antes, durante y después desde la parte técnica informática de operaciones de información, sin contar las técnicas de reacción a ataques de opositores y otras areas de la campaña política como asesorías de imagen, marketing politico , ciencias políticas, desarrollo de videos, meetings y otras cosas que suceden durante la campaña que ahí entra ya la experiencia y toma de decisiones que son trabajo añadido.

"Todo lo que hay que hacer por la información y la protección de la información en la campaña política en momentos claves donde se decide el futuro de un país y su próxima historia "¨

Sin duda todo lo que se hace en un campaña a merita un curso con todos sus detalles técnicos y ejemplos que estamos diseñando en estos momentos

- [1] Cómo Hackear una Elección - http://www.bloomberg.com/features/2016-como-manipular-una-eleccion/

- [2] http://www.nacion.com/nacional/politica/Costa-Rica-trabajo-normal_0 _1552044853.html

- [3] http://www.vanguardia.com.mx/articulo/defiende-bloomberg-reportaje-del-hacker-andres-sepulveda

- [4] http://www.vtv.gob.ve/articulos/2016/04/01/andres-sepulveda-dice-haber-espiado-a-la-oposicion-mexicana-3126.html

- [5] http://internacional.elpais.com/internacional/2016/04/01/mexico/1459465252_194559.html